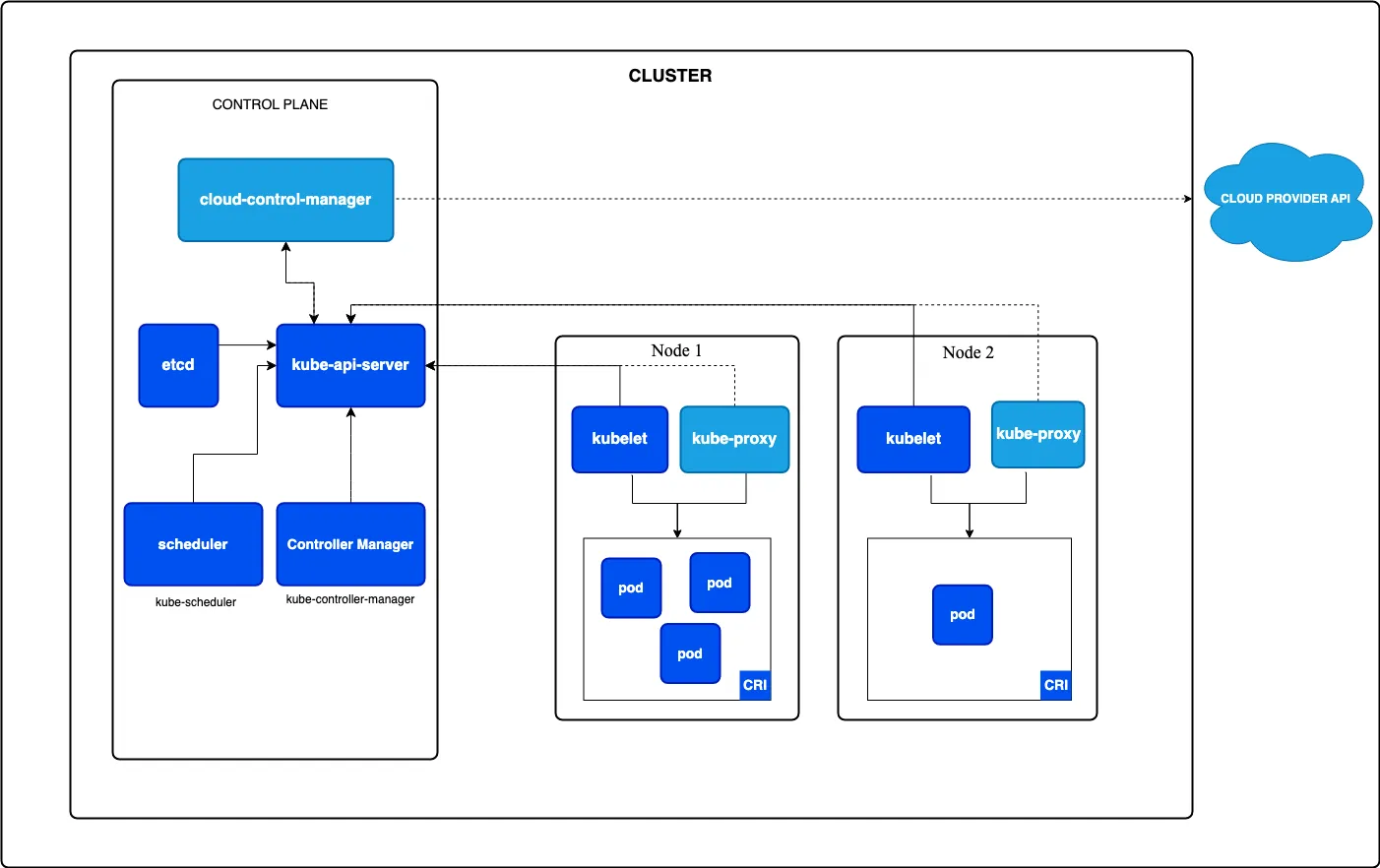

2. Ingress클러스터 내부의 서비스(ClusterIP, NodePort, Loadbalacner)를 외부로 노출(HTTP/HTTPS) Web Proxy 역할AWS LB Controller + Ingress (ALB) IP 모드 동작 with AWS VPC CNI 2.1 인그레스(Ingress) 를 통한 통신 흐름Nginx Ingress Controller외부에서 Ingress로 접속 시, Nginx Ingress Controller Pod에 인입되고, 이후 애플리케이션 Pod의 IP로 직접 통신합니다. 클러스터 내부를 외부에 노출 2.1.1 파드 생성K8S 클러스터 내부에서만 접속이 가능합니다. 2.1.2 서비스(Cluster Type) 연결 K8S 클러스터 내부에서만 접속이 가능합니다. 동일한..